Infra - Virtualização

Aprimorando o acesso ao RemoteApp e ao VDI

Neste artigo será abordado os procedimentos para aprimorar o acesso de aplicações do RemoteApp e máquinas virtuais do VDI, diminuindo as mensagens de aviso e tela de login para o usuário.

por Leandro CarvalhoTecnologias

Windows Server 2008 R2 Standard

Windows Server 2008 R2 Enterprise

Windows Server 2008 R2 Datacenter

Sumário

Neste artigo será abordado os procedimentos para aprimorar o acesso de aplicações do RemoteApp e máquinas virtuais do VDI, diminuindo as mensagens de aviso e tela de login para o usuário.

Conteúdo

Introdução

Procedimento

Conclusão

Introdução

Após a instalação do RemoteApp e publicação das aplicações é normal ouvir algumas reclamações dos usuários em relação ao momento da conexão remota. O mesmo se aplica às máquinas virtuais do Virtual Desktop Infrastructure (VDI). São exibidas duas mensagens que atrapalham no uso do software, a primeira mostrando um aviso sobre o certificado do servidor que não é válido e a segunda pedindo o usuário e senha. No procedimento abaixo será exibido como criar uma conexão livre de mensagens de aviso e como habilitar o Single Sign On (SSO).

Procedimento

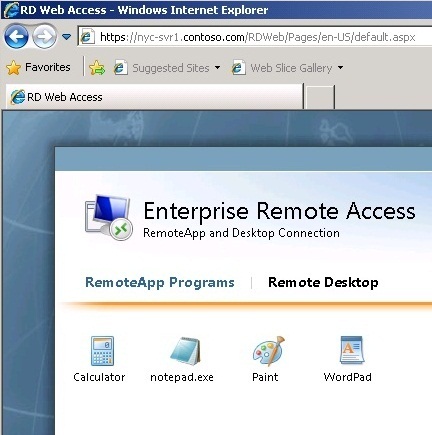

O primeiro passo será a integração do usuário logado com a conexão dispensando a necessidade de usuário e senha novamente, uma vez que o logon já foi efetuado na máquina. Este procedimento de integração do logon com a aplicação também é chamado de SSO. É possível ver na figura 1 a página do Remote Desktop Web Portal com as aplicações publicadas e na figura 2 a mensagem de logon, forçando o usuário a colocar o usuário, o domínio e a senha.

Figura 1 – Programas do RemoteApp

Figura 2 – Usuário e senha para usar os programas

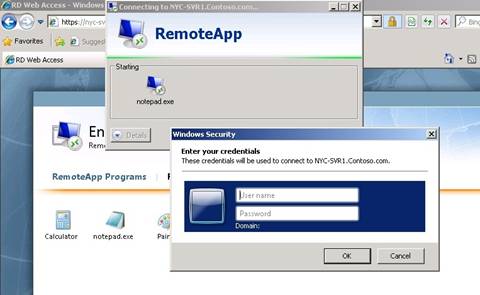

Para habilitar o SSO é preciso configurar uma política de grupo. Para isso, clique no menu iniciar e em Search digite gpedit.msc.

Clique em Computer Configuration e expanda Administrative Templates>System>Credentials Delegation e clique na política Allow Delegating Default Credentials. Clique em Enabled e depois clique em Show. Na tela Show Contents coloque o valor “TERMSRV/*”, conforme figura 3. Certifique que a opção Concatenate OS defaults with imput above esteja marcada. Após esse procedimento, reinicie o computador. Quando existirem muitas máquinas essa política pode ser feita através de uma Política de Grupo (GPO) do Active Directory, fornecendo assim a configuração e o gerenciamento centralizado.

Figura 3 – Política que habilita o Single Sign On

O próximo passo é garantir que a mensagem de confirmação do certificado do servidor não apareça também. Isso ocorre pelo fato do certificado padrão não ser um certificado válido fazendo com que o cliente não confie no mesmo ao se conectar com o servidor. Para resolver este problema é preciso gerar um certificado de computador através uma unidade certificadora. No Windows Server é possível usar o Active Directory Certificate Services (ADCS) para a criação e o gerenciamento dos certificados. Para mais informações sobre a instalação do ADCS, acesse o link a seguir: http://technet.microsoft.com/en-us/library/cc772393(WS.10).aspx

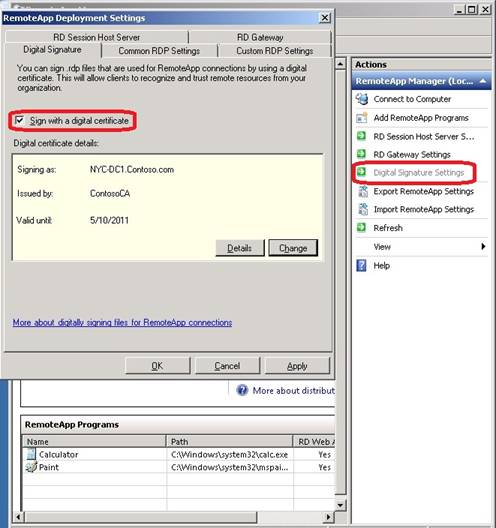

Depois da instalação do certificado no servidor do RemoteApp, abra o RemoteApp Manager e clique na opção Digital Signature Settings do lado esquerdo da tela e marque a opção Sign with a digital certificate, conforme figura 4. Escolha o certificado instalado e clique em ok.

Figura 4 – Configuração de certificado do Servidor

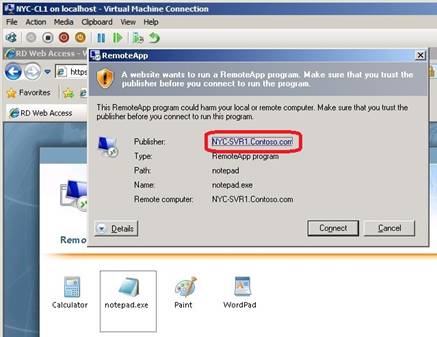

Depois disto é preciso copiar o código hash do certificado para uma política local. Através do Remote Desktop Web Portal, clique em qualquer software referente ao servidor que hospeda as aplicações e na mensagem de aviso, em publisher, clique no link com o nome do servidor, como mostra a figura 5.

Figura 5 – Mensagem do certificado não confiável

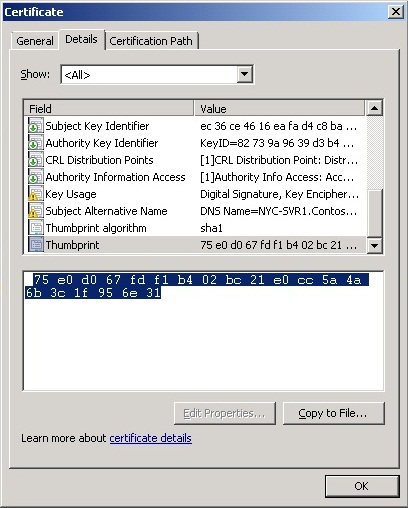

Isto exibirá o certificado do servidor. Clique na guia Details e depois em Thumbprint. Copie o valor em algum local para copiá-lo na política de grupos. Certifique-se de não copiar o espaço na primeira linha antes do código. Na figura 6 é possível ver o código e o espaço antes dele.

Figura 6 – Thumbprint do certificado

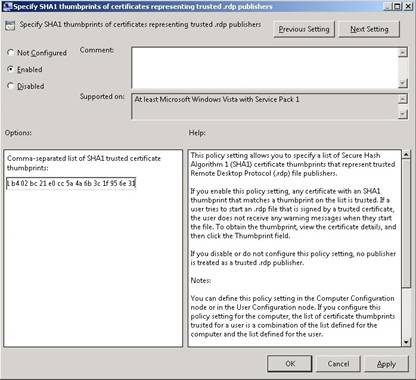

Abra novamente o gpedit.msc e navegue em Computer Configuration>Administrative Templates>Windows Components>Remote Desktop Services>Remote Desktop Connection Client e abra a política Specify SHA1 thumbprints of certificates representing trusted .rdp publishers. Clique em Enabled e copie o texto no espaço abaixo da política, conforme figura 7. Caso haja mais de um servidor de RemoteApp ou com VDI, coloque os respectivos códigos separados por vírgula. Depois clique em OK e reinicie o computador cliente.

Figura 7 – Hash do certificado na política

Como mencionado anteriormente é possível fazer o procedimento acima através de políticas de grupo pelo Active Directory também.

Após esses dois procedimentos as aplicações do RemoteApp e as máquinas virtuais do VDI são executados sem nenhuma mensagem de erro ou de logon.

Conclusão

Este artigo explicou os procedimentos para viabilizar a conexão dos usuários que usam RemoteApp e VDI.

- Instalando o VMware ESXi 5Virtualização

- O que é o Citrix EdgeSight ServerVirtualização

- Impacto da indisponibilidade de software na eficiência das empresasVirtualização

- Arquitetura para Ambientes com Windows Server 2008 Hyper-V – Parte 3Virtualização

- Você gosta de compartilhar conhecimento?Virtualização